IEC 62443 工業自動化控制系統資安管理標準

隨著國際及台灣陸續發生工廠遭到病毒入侵的情況,工控系統的資安議題備受關注,而工控系統安全上建議可參考 IEC 62443此標準,透過風險評鑑、網路分段區隔、防火牆、修補程式管理及入侵檢測等流程。

IEC 62443 工業自動化控制系統資安管理標準

從 IT 到 OT:建構零信任時代的工控資安防護網

隨著工業 4.0 與智慧製造的快速發展,工業自動化控制系統(IACS, Industrial Automation and Control Systems)的連網比例大幅提升,其安全防護已成為企業營運的核心課題。面對日益嚴峻的勒索軟體威脅,以及全球供應鏈邁向「零信任」的嚴格採購規範,導入 IEC 62443(工業自動化控制系統資安管理標準)已不再是企業的加分項目,而是維持營運韌性與獲取國際大廠訂單的必備門檻。

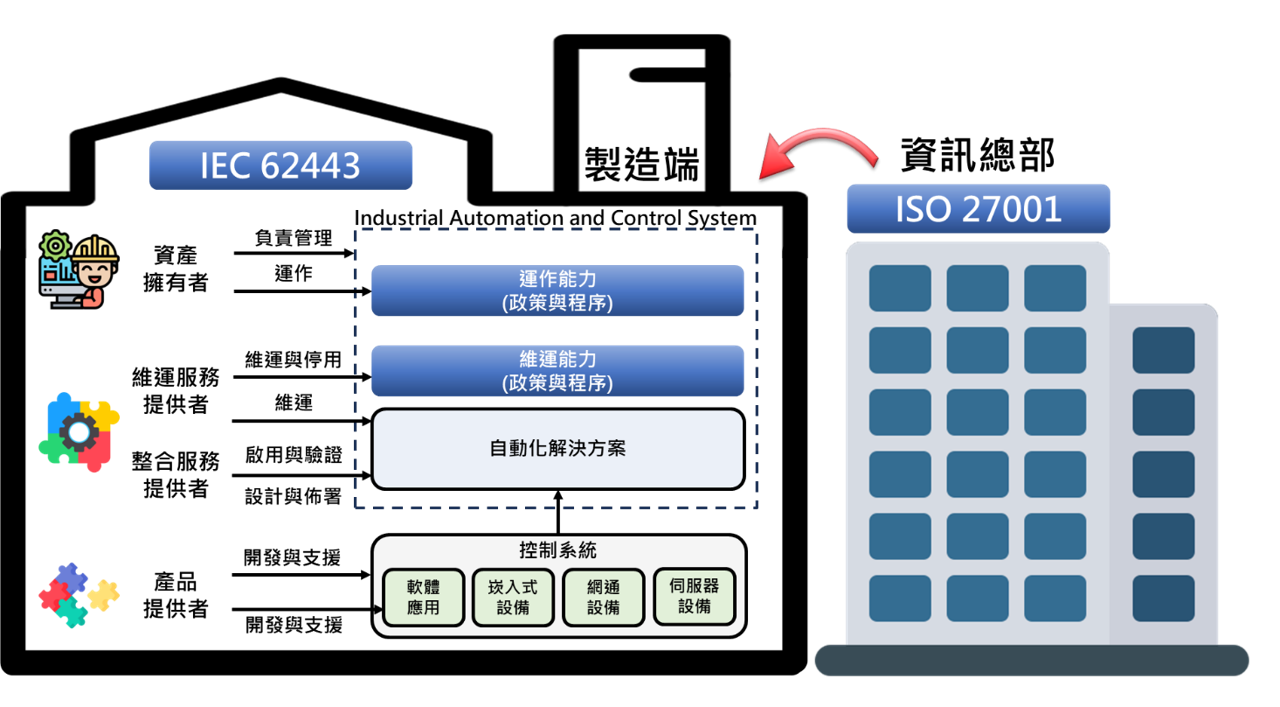

為什麼有了 ISO 27001,還需要 IEC 62443?

一般企業在規劃資訊安全時,通常會優先導入 ISO 27001 資訊安全管理系統(ISMS)。雖然它能有效保障 IT 系統的資料安全,但 IT 環境首重「機密性」,而 OT(營運技術)環境則將產線的「可用性(Availability)」與「人員安全(Safety)」擺在第一位。

因此,ISO 27001 無法全面應對工控系統不能隨意停機、設備生命週期長等特殊挑戰。而 IEC 62443,正是專為生產製造環境量身打造的專屬安全標準。

化繁為簡,跨越 IT 與 OT 的導入鴻溝

然而,我們完全理解企業在導入初期常面臨的困境:IEC 62443 體系龐大、條文生硬繁雜,且 IT(資訊)與 OT(營運)部門對資安的認知往往存在巨大落差。這不僅導致專案難以啟動,更可能影響原有的建廠與研發進度。

為了解決這個困境,我們必須先釐清「管理邊界」與「角色責任」。透過下方的架構圖,您可以一目了然地看出 IT 與 OT 的防護範疇差異,以及 IEC 62443 如何透過「角色分工」來拆解龐大複雜的條文:

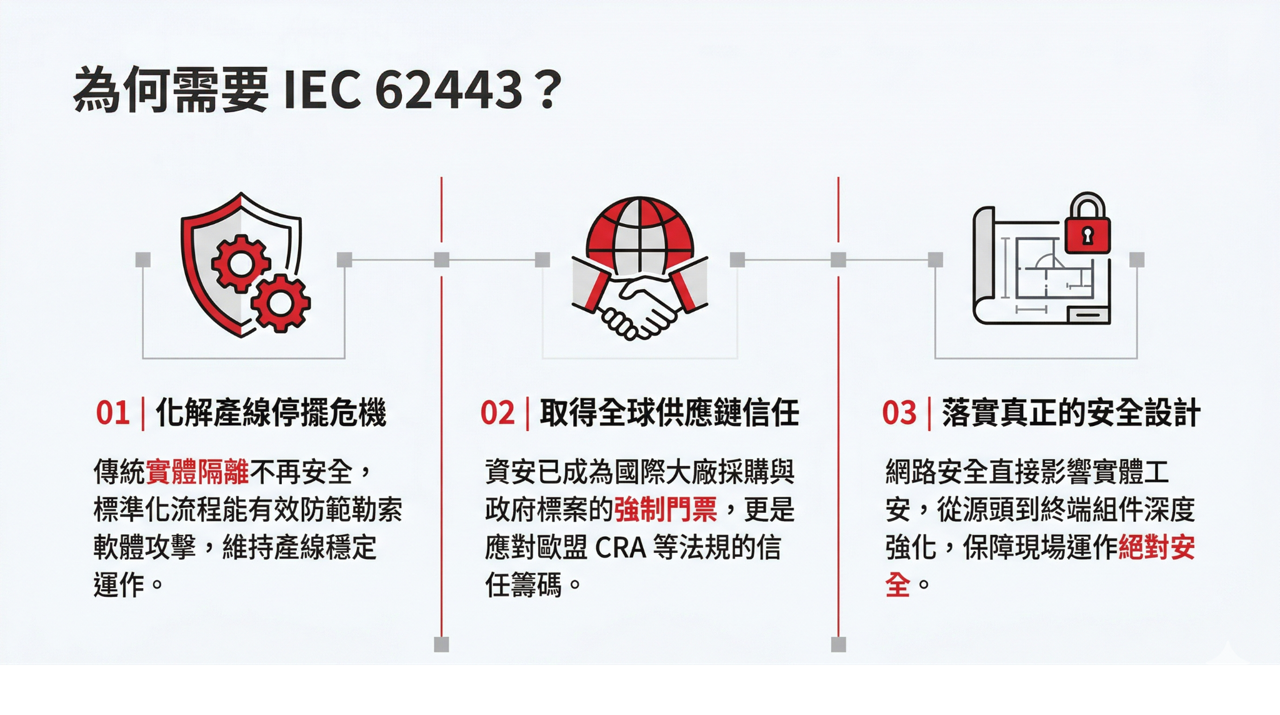

為何需要 IEC 62443 工業自動化控制系統資安管理標準?

面對嚴峻的全球資安挑戰,工控環境的防護邏輯與傳統 IT 截然不同。IEC 62443 不僅是防禦未知威脅的盾牌,更是企業維持營運與爭取國際訂單的通行證:

- 打破 IT/OT 孤島,化解產線停擺危機:

隨著智慧製造帶來 IT 與 OT 融合,傳統的實體隔離已不再安全 。將龐大條文轉化為廠房實務,提供清晰的實作路線圖 。從流程建立到系統整合,有效防範勒索軟體攻擊,確保產線與系統在升級防護的同時,依然維持穩定運作 。 - 跨越國際門檻,取得全球供應鏈信任:

資安已從「加分項」變成國際大廠採購與政府標案的「強制門票」 。加上歐盟 CRA 等法規步步進逼,合規風險直接關係到企業聲譽與訂單取得 。透過標準化的取證流程嚴格把關,將資安壓力轉化為國際市場上的信任籌碼 。 - 守護工安底線,落實真正的「安全設計」:

在工控領域,網路安全直接影響實體工安 。從產品開發的源頭到終端組件進行深度強化,確保設備不僅符合法規,更能真正保障現場運作的絕對安全 。

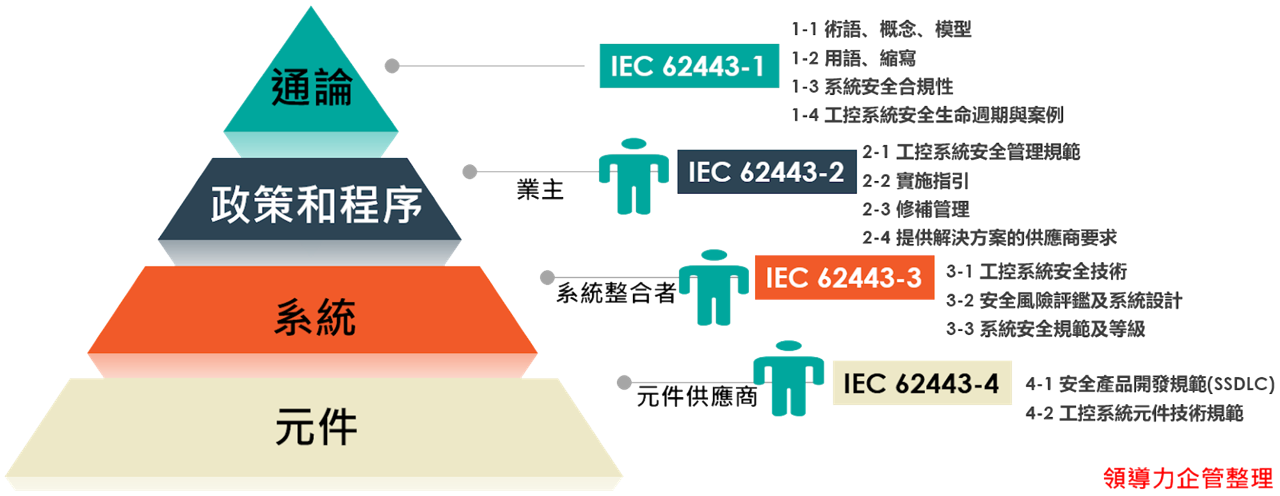

IEC 62443工控系統資安管理系列標準

IEC 62443 標準架構共分成四個部分,分別是通論、政策和程序、系統及元件

- 通論(IEC 62443-1)

標準的概論與介紹,定義工業自動化及控制系統(IACS)安全性的術語、概念及模型。 - 政策和程序(IEC 62443-2)

規範資產擁有者與業主,說明安全相關政策與程序之規劃,確保系統與設備運作安全 。 - 系統(IEC 62443-3)

規範整合服務提供者、維運服務提供者,說明系統的安全技術、風險評鑑、規範與等級 。 - 元件(IEC 62443-4)

規範對象為產品、組件供應者,說明如何開發工業自動化及控制系統(IACS)相關安全產品及其規格。

化繁為簡:精準拆解 IEC 62443,量身打造專屬取證路徑

將龐大的系列標準依據產業角色拆解為具體可行的步驟。完整剖析核心要求與條文架構,精準掌握合規重點:

- 資安管理制度與系統安全

針對資產擁有者、整合服務提供者與維運服務提供者,協助建立標準化流程並落實系統級安全防護。告別管理混亂,讓日常維運、外包供應鏈管理有據可循,同時建立零信任架構下的系統層防禦機制。 - 資產擁有者的資安管理制度:IEC 62443-2-1

8 個安全計畫元素(Security Program Elements, SPE)

| 安全計畫元素 (SPEs) |

87項要求 |

| SPE 1 – 組織安全措施 (Organizational security measures) |

11 |

| SPE 2 – 組態管理 (Configuration management) | 4 |

|

SPE 3 – 網路與通訊安全 (Network and communications security)

| 15 |

| SPE 4 – 組件安全 (Component security) | 10 |

| SPE 5 – 資料保護 (Protection of data) | 7 |

| SPE 6 – 使用者存取控制 (User access control) | 23 |

| SPE 7 – 事件與事故管理 (Event and incident management) | 9 |

| SPE 8 – 系統完整性與可用性 (System integrity and availability) | 8 |

- 整合服務提供者與維運服務提供者的資安管理制度:IEC 62443-2-4

有 12 個功能領域(Functional area),涵蓋基本要求(Base Requirement, BR)與增強要求(Requirement Enhancement, RE),共 123 項要求。

| 功能領域 Functional area |

編號 |

描述 | 123項要求 | |

| BR 72項 | RE 51項 | |||

| 解決方案人員配置 Solution staffing |

SP.01 |

服務提供者對自動化解決方案相關活動的人員分配 | 7 | 4 |

| 保證 Assurance | SP.02 | 提供自動化解決方案安全政策得到執行的信心 | 3 | 4 |

| 架構 Architecture | SP.03 | 自動化解決方案的設計 | 10 | 14 |

| 無線 Wireless | SP.04 | 在自動化解決方案中使用無線 | 3 | 3 |

| 安全儀表系統 Safety Instrumented System, SIS | SP.05 | 將 SIS 整合到自動化解決方案中 | 9 | 3 |

| 組態管理 Configuration management | SP.06 | 自動化解決方案的組態控制 | 3 | 1 |

| 遠端存取 Remote access | SP.07 | 對自動化解決方案的遠端存取 | 4 | 1 |

| 事件管理 Event management | SP.08 | 自動化解決方案中的事件處理 | 4 | 4 |

| 帳號管理 Account management | SP.09 | 自動化解決方案中使用者帳號的管理 | 9 | 8 |

| 惡意軟體防護 Malware protection | SP.10 | 在自動化解決方案中使用防惡意軟體 | 5 | 3 |

| 修補程式管理 Patch Management | SP.11 | 批准和安裝軟體修補程式的安全考量 | 6 | 6 |

| 備份/還原 Backup/Restore | SP.12 | 備份和還原的安全考量 | 9 | - |

- 系統安全:IEC 62443-3-3

7 個基礎要求(Foundational Requirement, FR),涵蓋系統要求(System Requirement, SR)與增強要求(Requirement Enhancement, RE),共 100 項要求。依據防護強度劃分 4 個安全等級(Security Level, SL),精準建立系統安全防線。

| 基礎要求 (FRs) |

SL 1 37項 |

SL 2 60項 | SL 3 90項 | SL 4 100項 |

| 1 – 識別與鑑別控制 |

10 | 16 | 22 | 24 |

| 2 – 使用控制 | 8 | 12 | 21 | 24 |

| 3 – 系統完整性 | 5 | 10 | 16 | 19 |

| 4 – 資料機密性 | 2 | 4 | 5 | 6 |

| 5 – 限制資料流 | 4 | 6 | 10 | 11 |

| 6 – 對事件的及時回應 | 1 | 2 | 3 | 3 |

| 7 – 資源可用性 | 7 | 10 | 13 | 13 |

- 組件提供者

針對軟硬體設備製造商,從開發源頭到終端元件全面防堵漏洞。在開發生命週期落實「安全設計 (Security by Design)」,無縫接軌歐盟《網路韌性法案》(Cyber Resilience Act, CRA) 嚴格規範,並確保每個終端組件具備抵禦攻擊的實力。 - 安全產品開發生命週期:IEC 62443-4-1

涵蓋 8 大安全實踐領域 (Practices),總計包含 47 項具體安全要求。

| 實踐領域 |

47項目要求 |

| 1 – 安全管理 (Security management) |

13 |

| 2 – 安全要求規範 (Specification of security requirements) | 5 |

| 3 – 安全設計 (Secure by design) | 4 |

| 4 – 安全實施 (Secure implementation) | 2 |

| 5 – 安全驗證與確認測試 (Security verification and validation testing) | 5 |

| 6 – 安全相關問題管理 (Management of security-related issues) | 6 |

| 7 – 安全更新管理 (Security update management) | 5 |

| 8 – 安全指南 (Security guidelines) | 7 |

- 組件安全:IEC 62443-4-2

涵蓋 4 大核心組件類型(軟體應用程式、嵌入式設備、主機設備、網路設備)。對應 7 大基礎要求(Foundational Requirement, FR),依據不同安全等級延伸出超過 130 項具體的組件要求(Component Requirement, CR)。

| 基礎要求 (FRs) |

SL 1 32項 |

SL 2 50項 | SL 3 64項 | SL 4 70項 |

| 1 – 識別與鑑別控制 |

8 | 13 | 19 | 20 |

| 2 – 使用控制 | 8 | 12 | 15 | 18 |

| 3 – 系統完整性 | 6 | 10 | 11 | 13 |

| 4 – 資料機密性 | 2 | 3 | 5 | 5 |

| 5 – 限制資料流 | 1 | 1 | 1 | 1 |

| 6 – 對事件的及時回應 | 1 | 2 | 3 | 3 |

| 7 – 資源可用性 | 6 | 9 | 10 | 10 |

| 軟體應用程式要求 (含基礎要求) |

SL 1 34項 |

SL 2 53項 | SL 3 67項 | SL 4 73項 |

| 2 – 使用控制 |

1 | 2 | 2 | 2 |

| 3 – 系統完整性 | 1 | 1 | 1 | 1 |

| 嵌入式設備要求(含基礎要求) |

SL 1 36項 |

SL 2 61項 | SL 3 77項 | SL 4 83項 |

| 2 – 使用控制 |

1 | 3 | 4 | 4 |

| 3 – 系統完整性 | 3 | 8 | 9 | 9 |

| 主機設備要求(含基礎要求) |

SL 1 36項 |

SL 2 63項 | SL 3 80項 | SL 4 84項 |

| 2 – 使用控制 |

1 | 3 | 4 | 4 |

| 3 – 系統完整性 | 3 | 9 | 10 | 10 |

| 網路設備要求(含基礎要求) |

SL 1 40項 |

SL 2 67項 | SL 3 86項 | SL 4 92項 |

| 1 – 識別與鑑別控制 |

2 | 3 | 4 | 4 |

| 2 – 使用控制 | 1 | 3 | 4 | 4 |

| 3 – 系統完整性 | 3 | 8 | 9 | 9 |

| 5 – 限制資料流 | 2 | 3 | 5 | 5 |

核心優勢與效益

導入 IEC 62443 不僅是為了應付稽核,更是企業升級體質、穩健獲利的關鍵投資:

- 取得全球供應鏈通行證:

符合國際指標大廠採購規範與歐盟 CRA 等嚴格法規,突破市場准入門檻,無縫接軌全球商機。 - 確保產線營運不中斷:

建立零信任架構,有效防禦勒索軟體與惡意攻擊,大幅降低無預警停機與交期延宕帶來的鉅額損失。 - 提升企業品牌信譽:

展現對工業控制安全與實體工安的絕對重視,贏得客戶、合作夥伴與利害關係人的長遠信任。

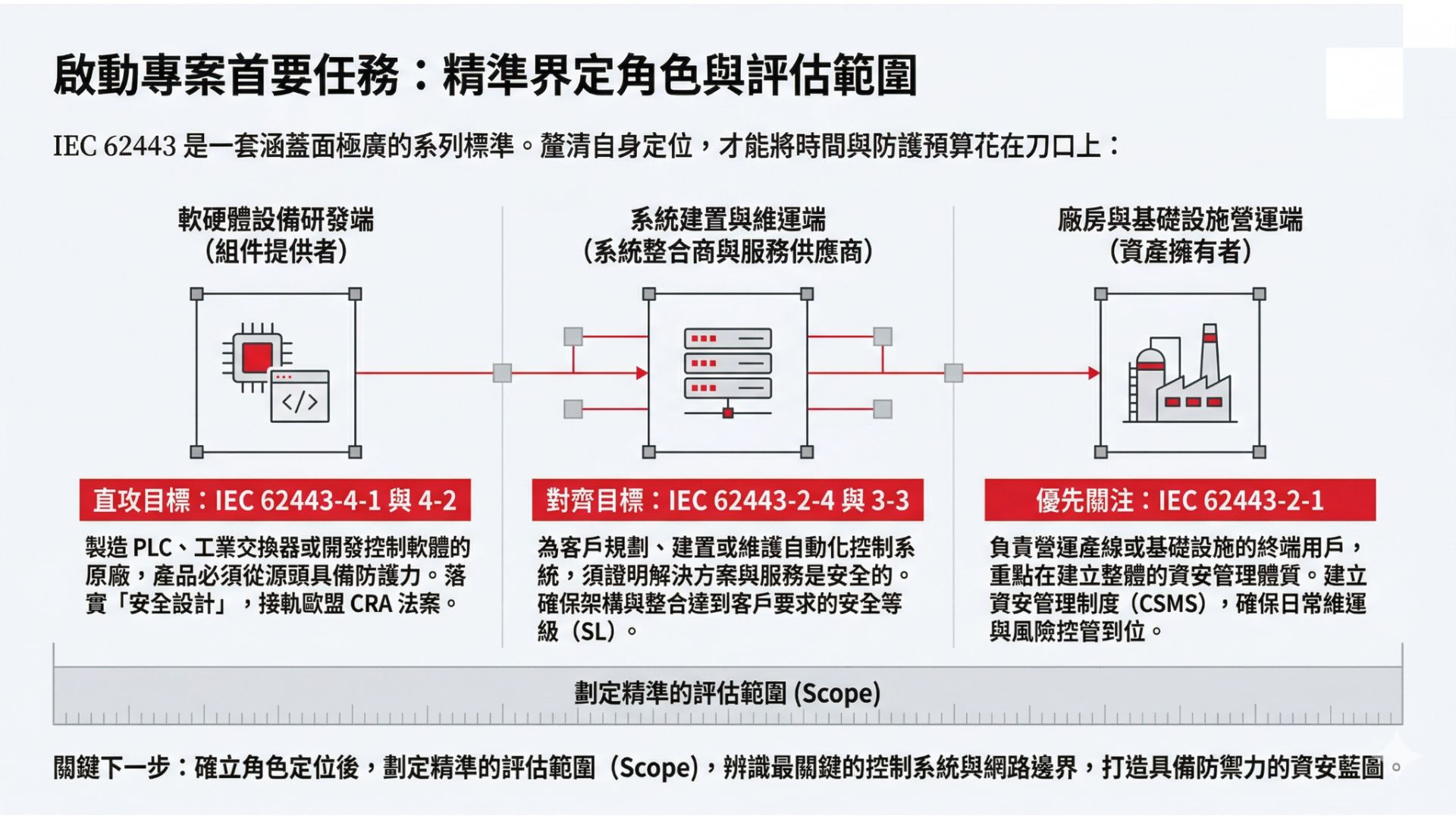

成功導入 IEC 62443之前,要了解什麼事?

釐清定位

IEC 62443 是一套涵蓋面極廣的系列標準,並非單一認證。啟動專案的首要任務,是精準界定企業在工控供應鏈中所扮演的「角色」。唯有釐清自身定位,才能選定必須符合的對應條文,將時間與防護預算花在刀口上:

- 廠房與基礎設施營運端(資產擁有者):

如果是負責營運產線或基礎設施的終端用戶,重點在於建立整體的資安管理體質。應優先關注 IEC 62443-2-1,著重於建立資安管理制度(CSMS),確保日常維運、人員培訓與風險控管到位。 - 系統建置與維運端(系統整合商與服務供應商):

如果負責為客戶規劃、建置或維護自動化控制系統,必須證明自身提供的解決方案與服務是安全的。應對齊 IEC 62443-2-4 與 IEC 62443-3-3,確保架構設計、系統整合與維運服務達到客戶要求的安全等級(SL)。 - 軟硬體設備研發端(組件提供者):

如果是製造 PLC、工業交換器、感測器或開發控制軟體的原廠,產品必須從源頭就具備防護力。應直攻 IEC 62443-4-1 與 IEC 62443-4-2,落實產品開發生命週期的「安全設計(Security by Design)」,這更是接軌歐盟 CRA 法案、打入國際供應鏈的必備條件。

確認範圍

劃定精準的評估範圍(Scope),辨識最關鍵的控制系統與網路邊界,才能打造出符合效益且真正具備防禦力的資安藍圖。

申請 IEC 62443 工控系統資安管理標準 交給領導力企管

領導力企管擁有深厚的管理系統輔導經驗,提供 IEC 62443 最佳解決方案。提供條文教育訓練(Training)、建置(Implementing)、 驗證(Certification)3大服務流程,協助建立工控系統資安管理標準。最終產出符合規定的程序書、紀錄等相關文件,順利通過第三方驗證機構認證,取得符合國際公信力的 IEC 62443 證書。 歡迎立即與我們聯繫。